Podwyższone AST – co oznacza? Interpretacja wyniku

31 maja 2023, 20:54AST (AspAT), czyli aminotransferaza asparaginianowa, jest jednym z enzymów wątrobowych. Oznaczenie jej poziomu jest stosowane w diagnostyce chorób wątroby i kontrolowaniu pracy narządu. Badanie stężenia AST, wraz z oznaczeniem pozostałych enzymów wątrobowych, należy wykonywać w celach profilaktycznych przynajmniej raz w roku. Szczególnym wskazaniem są dolegliwości ze strony pracy wątroby, ogólne zmęczenie, zażółcenie skóry, objawy układu pokarmowego (nudności, biegunka, wymioty).

Zęby dinozaurów – nowe źródło informacji o dawnym stężeniu CO2 w atmosferze

8 sierpnia 2025, 09:03Niemieccy badacze znaleźli nowe źródło informacji o stężeniu dwutlenku węgla w atmosferze przed milionami lat. Okazało się, że zapis na ten temat znajduje się w... skamieniałych zębach dinozaurów. Uczeni z Uniwersytetów w Moguncji, Göttingen i Bochum, na podstawie analizy izotopów tlenu w szkliwie zębów dinozaurów stwierdzili, że stężenie CO2 w atmosferze w mezozoiku (252–66 milionów lat temu), było znacznie wyższe niż obecnie. Badania były możliwe dzięki wykorzystaniu innowacyjnej metody, która pozwoliła na określenie względnego stosunku wszystkich trzech naturalnych izotopów tlenu.

Antyutleniacz antyutleniaczowi nierówny

29 czerwca 2007, 13:23O antyutleniaczach i ich właściwościach, w tym o walce ze starzeniem się, mówi się od kilku lat bardzo dużo. Tak naprawdę niewiele jednak wiadomo, jak zachowują się one we wnętrzu ludzkiego organizmu. Specjaliści ds. żywienia z Amerykańskiego Departamentu Rolnictwa postanowili więc zbadać tę kwestię. Z wynikami ich dociekań można się zapoznać w aktualnym wydaniu pisma Journal of the American College of Nutrition.

Mikrosiłacz

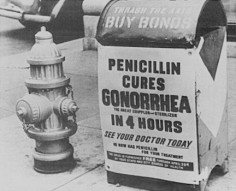

19 kwietnia 2008, 08:41Zespół badaczy z Uniwersytetu Arizona oraz Uniwersytetu Columbia odkrył cechę, dzięki której powodująca rzeżączkę bakteria zasługuje nie tylko na miano mikroorganizmu szkodliwego dla człowieka, ale też... jednego z największych siłaczy świata, oczywiście w porównaniu do rozmiarów własnego ciała, czyli pojedynczej komórki.

(Dla niektórych) głodówka to strata czasu

26 stycznia 2009, 21:12Czy radykalne obniżenie wartości energetycznej posiłków, zalecane niekiedy jako niezawodny sposób na długowieczność, ma sens? Okazuje się, że sprawa jest bardziej zawikłana, niż zwykło się uważać.

UE chce cichszych odtwarzaczy

28 września 2009, 16:41Eurourzędnicy postanowili zadbać o słuch miłośników odtwarzaczy MP3. UE chce, by w ciągu najbliższych 2 lat producenci przenośnych odtwarzaczy ograniczyli głośność emitowanego przez nie dźwięku. Ci, którzy się nie dostosują, mogą otrzymać zakaz sprzedaży swoich urządzeń na terenie UE.

Fabryka za ponad 9 miliardów dolarów

19 lipca 2010, 18:27TSMC, największy na świecie producent układów scalonych na zlecenie, rozpoczął budowę pierwszej z serii "gigafabryk". Kamień węgielny pod Fab 15 w Taichung położono w ostatni piątek, a początek komercyjnej produkcji chipów zaplanowano na I kwartał 2012 roku.

Hibernujący baribal pomoże ratować ludzi?

18 lutego 2011, 11:34Naukowcy z Uniwersytetu Stanforda i Uniwersytetu Alaskańskiego w Fairbanks jako pierwsi szczegółowo zbadali 5 hibernujących baribali, zwanych inaczej niedźwiedziami amerykańskimi (Ursus americanus). Stwierdzili, że w czasie zimowego snu metabolizm tych zwierząt spada do 25% swego zwykłego natężenia. Jest on więc większy, niż sugerowałoby to obserwowane obniżenie temperatury.

Walka o ostatni "Latający ołówek"

7 listopada 2011, 12:07Brytyjscy naukowcy z Imperial College London i Royal Air Force Museum walczą o ocalenie jedynego istniejącego egzemplarza Dorniera Do 17. To niemiecki lekki bombowiec znany jako „Latający ołówek"

Biopaliwa coraz bardziej opłacalne

3 lipca 2012, 10:02Analiza ekonomiczna wykonana przez naukowców z Purdue University wykazała, że nowe biopaliwo opracowane na tej uczelni staje się konkurencyjne cenowo z paliwami kopalnymi w chwili, gdy cena za baryłkę ropy przekroczy 100 USD